上海交大攻破量子加密,别被自媒体给骗了

若何评价 3 月 12 日「上海交大团队攻破量子加密」的新闻?

若何评价 3 月 12 日「上海交大团队攻破量子加密」的新闻?

Gh0u1L5,本家儿营信息平安、逆标的目的阐发、坦克补胎、核潜艇抛光打蜡

Gh0u1L5,本家儿营信息平安、逆标的目的阐发、坦克补胎、核潜艇抛光打蜡

此次上海交大团队做出的 Injection Locking 确实是一项半斤八两出色的工作,可是这些自媒体写出来的报道其实是让人不胜卒读。嚷嚷着什么“量子加密惊现马脚”、“操纵了‘盾’自己存在的物理缺陷”,不知道的还觉得交大方才推翻了量子加密系统呢。

在起头写长篇大论之前,老例子,先把几个焦点结论提到开首来:

- 量子加密(量子密钥分发)今朝并没有发现物理理论上的缺陷,可是人类现有手艺造出来的设备并没有理论上那么完美,于是迄今为止我们已经陆陆续续地发现了良多设备层面的平安缺陷。好比交大此次发现的进犯就是针对光源设备的,通俗来讲,就是经由过程进犯一个发激光用的“小灯胆”来窃听量子暗码。

- 这篇论文里面已经提出了一个很是简单直接的解决方案,就是加一个隔离器过滤进犯者的激光。过滤强度提高到 3dB 的时辰,进犯当作功率就已经降到 36.1%了,再往上多提高几个 dB 应该就能根基解决问题。

- 学界早就大白“测量设备无关的量子密钥分发(MDI-QKD)”模子并不完美,应该还有良多潜在的 source side 进犯存在。此次的新进犯算是再次给大师提了个醒,趁便帮业界进一步晋升了设备的平安性——究竟结果更完美的模子此刻还弄不出来,给现有模子打打补丁凑在世用吧。

趁便吐槽一句,尝试团队把过滤强度打到 3dB,应该是因为这正好代表“强度衰减到本来的一半”,不知道为什么有自媒体把这个数字解读当作了“该手艺只能将入侵当作功率从原本的 60% 降到 36%,而不克不及完全根绝”,真是令人迷醉。

交大此次做的 Injection Locking 进犯,打一个通俗但不太精确的例如的话,就是:A 和 B 两小我想要奥秘通信,于是他们造了一根无坚不摧的钢管(量子信道)。A 在一端用手电筒打旌旗灯号,B 在另一段用眼睛看。E 呢,想在钢管上凿条缝,偷看他们俩的旌旗灯号。可是那根钢管太健壮了,物理上讲底子不成能凿开。E 对着钢管冥思苦想、机关算尽,掉败到几近绝望的时辰,他无意间扭头看了一眼 A,发现……

哟,老哥,你这手电筒怎么漏光啊?你的旌旗灯号我这不是全看见了?

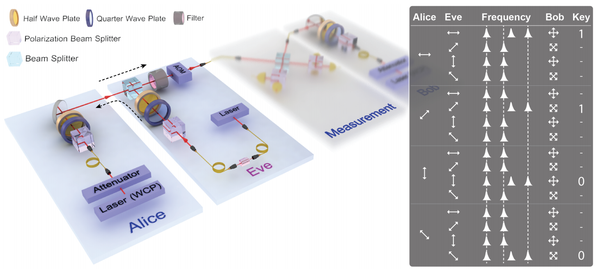

好,说回到正经的现实道理来。 Injection Locking 进犯本家儿如果基于这样一个现象:当进犯者(Eve)沿着发信者(Alice)的光路反标的目的注入一束激光时,若是两束激光刚好处于一样的偏振态,就能顺遂经由过程,让发信者的激光按照进犯者设心猿意马的频率共振。

这样一来,进犯者只要在发信者发送激光的时辰,敏捷地把四个分歧偏振态的激光别离注入一次,将共振频率记实下来,就可以在不直接测量偏振的环境下窃取到偏振态的信息了。更妙的是,激光的频率可以用一个 ACM 直接调回正常频率,这样一来领受方收到激光的时辰,也就不会发现进犯者的小动作了。

经由过程这个思绪,理论上讲进犯者可以截获所有的量子信息,现实尝试中获得的进犯当作功率也达到了足足 60% 。不要小看这个 60%,它并不是说 10 次分发能当作功破解 6 次,而是每次密钥分发城市有 60%摆布的信息被截获。

好比,假心猿意马这个算法原本要分发的是一串 AES-128 的密钥,那么进犯者就能截获 128 位密钥的 60%,也就是大约 77 位密钥,剩下 51 位密钥已经可以经由过程穷举法轻松地暴力破解了。换句话说这个进犯能让量子分发的密钥强度呈现指数级的下跌,128 位密钥就地报废,192 位密钥朝,320 位及以上的密钥才能稳坐垂钓台。

不外不消担忧,就像我一起头说过的,这个进犯的呈现并不代表量子加密玩完了。

既然进犯者的进犯体例是反标的目的注入一束激光,那把反标的目的进来的激光过滤失落不就完事了。一个隔离器就能搞心猿意马的事,被一群自媒体搞得像是物理学界要大地动了一样。我说你们这些新闻工作者啊,不要一天到晚地总想搞工作,仍是要多提高本身的常识程度,你们说对不合错误呀?

话说我回头看了一眼答本家儿附上的新闻报道,里面常识性的错误其实太多了,这里改正几处比力本家儿要的错误:

- 经由过程传统信道发送的内容是测量基,不是一次性密钥。测量基这个工具最起头设计的时辰就是不需要保密的,被进犯者截获也没有任何问题,这不叫“量子通信的缝隙”。

- 底子没人认为 MDI-QKD 这个工具“完全靠得住没有瑕疵”,加上拐骗态(Decoy State)也不可,谁跟你说这种话你就打他。今朝公认比力靠得住的,是设备无关量子密钥分发(DI-QKD),它跟 MDI-QKD 之间差了足足一个 M。

- 各类莫名其妙的翻译错误太多了,像是把喷鼻农的“One-Time Pad”翻译当作“一次性填充算法”之类的,我懒得一一改正了。

- 发表于 2019-03-14 21:48

- 阅读 ( 1050 )

- 分类:其他类型

你可能感兴趣的文章

- 2019王者荣耀曹操的出装铭文攻略 1104 浏览

- 密室逃脱5—第11关攻略 1114 浏览

- 完美世界手游桃源炼狱怎么过 1088 浏览

- 最强飞刀手怎么玩 879 浏览

- 还有这种操作第43-49关攻略 954 浏览

- 完美世界手游排队不动怎么办 982 浏览

- 微信小游戏脑洞大挑战第8-14关攻略 1038 浏览

- DNF男机械如何加点 1021 浏览

- 关于斗罗觉醒江湖如何玩转公益服呢 1045 浏览

- dnf怎么看超时空次数 893 浏览

- 关于《长安幻世绘》手游辅助如何挂机集卡攻略 889 浏览

- DNF镜音铃连卡片怎么得到 1061 浏览

- 完美世界手游祖龙城有什么隐藏任务 1129 浏览

- 三国志11如何获得技巧值 1135 浏览

- 召唤师联盟TD新手攻略 921 浏览

- 我的世界如何建造林间别墅 1012 浏览

- 绝地求生永久踏青降落伞怎么获得 742 浏览

- fgo2019新年任务攻略 1596 浏览

- 鬼泣5第一关boss怎么打 1072 浏览

- 刺激战场海岛大仓怎么上 1077 浏览

- windows7 service pack1设置屏幕亮度 1196 浏览

- ipad pro11怎么用耳机 1576 浏览

- 小米5s plus如何增加音量 1593 浏览

- edius的飞出效果怎么使用 1000 浏览

- edius的翻页效果怎么使用 1102 浏览

- edius的翻转效果怎么使用 940 浏览

- 荒野行动之中怎么快速解锁成就 973 浏览

- 英雄联盟之中带余震的AP英雄怎么使用 838 浏览

- 英雄联盟之中佐伊9.4版本玩法技巧 1616 浏览

- 冲压器效果图设计 861 浏览

相关问题

0 条评论

0 篇文章

作家榜 »

-

xiaonan123

189 文章

xiaonan123

189 文章

-

汤依妹儿

97 文章

汤依妹儿

97 文章

-

luogf229

46 文章

luogf229

46 文章

-

jy02406749

45 文章

jy02406749

45 文章

-

小凡

34 文章

小凡

34 文章

-

Daisy萌

32 文章

Daisy萌

32 文章

-

我的QQ3117863681

24 文章

我的QQ3117863681

24 文章

-

华志健

23 文章

华志健

23 文章

推荐文章

- NetTerm ERP怎么查询固定资产保管人

- excel让大于5的值显示绿色,小于5的值显示红色

- 教你在Word中输入横线的几种方法

- 3Dmax如何使用网格平滑

- premiere的旋转扭曲怎么使用

- QQ如何设置收到信息时禁止自动弹出对话框

- PPT如何制作和设置浮出动画效果

- premiere的球面化怎么使用

- VMware Fusion虚拟机win系统显示模糊解决方法

- mysql怎么建立事件

- QQ如何查看自己的在群里的活跃程度

- ps如何使用模糊滤镜

- 去湖南湘西凤凰古城的旅游攻略及注意事项

- 标迹app如何保存世界足迹

- 标迹app如何与好友共同分享一段旅程

- 如何减肥瘦大腿

- 面包点心矢量图设计

- 冰激凌图片设计

- 订书钉效果图设计

- 开车出去长途游玩怎么解决用电的问题

- 羽毛球站位、发球边界规则超详细讲解附举例说明

- 开车出去长期旅游时如何解决做饭问题

- aj11怎么清洁

- 出行旅游在旅途之中如何保持个人卫生

- 忍者必须死3如何发起家族BOSS战

- 创造与魔法熊怎么驯服

- 9.4版本英雄联盟首选十大上单英雄

- 部落冲突中家乡的箭塔怎样改装

- 刺激战场体验服资格申请需要什么条件

- 蛇它虫第15-21关攻略